Последние исправления безопасности 2023 года выпущены для Windows 10 и Windows 11.

Как обычно, второй вторник каждого месяца Microsoft выпускает свои исправления безопасности — серию обновлений, с помощью которых она исправляет все уязвимости, обнаруженные за последний месяц, чтобы ее пользователи могли быть в безопасности. Таким образом, следуя этой схеме, несколько часов назад редмондский гигант выпустил последние бюллетени по безопасности для двух своих текущих операционных систем: Windows 10 и Windows 11. Откройте для себя все новые функции, которые включают в себя эти патчи.

2023 год был сложным для Microsoft. Каждый месяц компании приходилось сталкиваться с серьезными недостатками безопасности, ставящими под угрозу безопасность пользователей, многие из которых также классифицируются как «критическая» опасность. Декабрь был не меньшим, и с помощью новых исправлений безопасности Microsoft устранила большое количество ошибок, о которых мы расскажем ниже.

Исправления декабрьского обновления Windows

В общей сложности эти новые исправления безопасности исправлено 34 уязвимости распространение по всей операционной системе. Это в дополнение к 8 ошибкам, которые уже были исправлены 7 декабря и которые напрямую затронули Microsoft Edge, браузер Microsoft по умолчанию.

Недостатки безопасности, исправленные в этих патчах, делятся следующим образом:

- 10. Уязвимости, связанные с повышением привилегий.

- 8 недостатков безопасности при удаленном выполнении кода.

- 6 неудачных попыток обнаружения информации.

- 5 уязвимостей типа «отказ в обслуживании» (DoS).

- 5 сбоев типа «подмена».

Из всех этих недостатков безопасности один из наиболее важных, который был решен, — этовлияет непосредственно на пользователей AMD. В августе прошлого года они обнаружили очень серьезную уязвимость нулевого дня, которую использовали хакеры и которая позволила утечке конфиденциальной информации через процессоры AMD. Наконец, после 4 месяцев ожидания, эта ошибка была устранена без видимого влияния на производительность затронутых компьютеров.

Помимо этой неудачи, есть и другие, которые Microsoft посчитала критическими:

- CVE-2023-36019 — уязвимость подделки в соединителе Microsoft Power Platform.

- CVE-2023-35630 / CVE-2023-35641 — недостатки безопасности удаленного выполнения кода в Microsoft Power Platform Connector.

- CVE-2023-35628 – уязвимость в компоненте типа удаленного выполнения кода платформы Windows MSHTML.

Помимо недостатков безопасности, эти новые обновления также включают в себя некоторые другие исправления операционной системы, не связанные с безопасностью. Среди прочего, доступность Copilot для всех пользователей, улучшение скорости его запуска и другие исправления ошибок в Windows.

Как скачать обновления

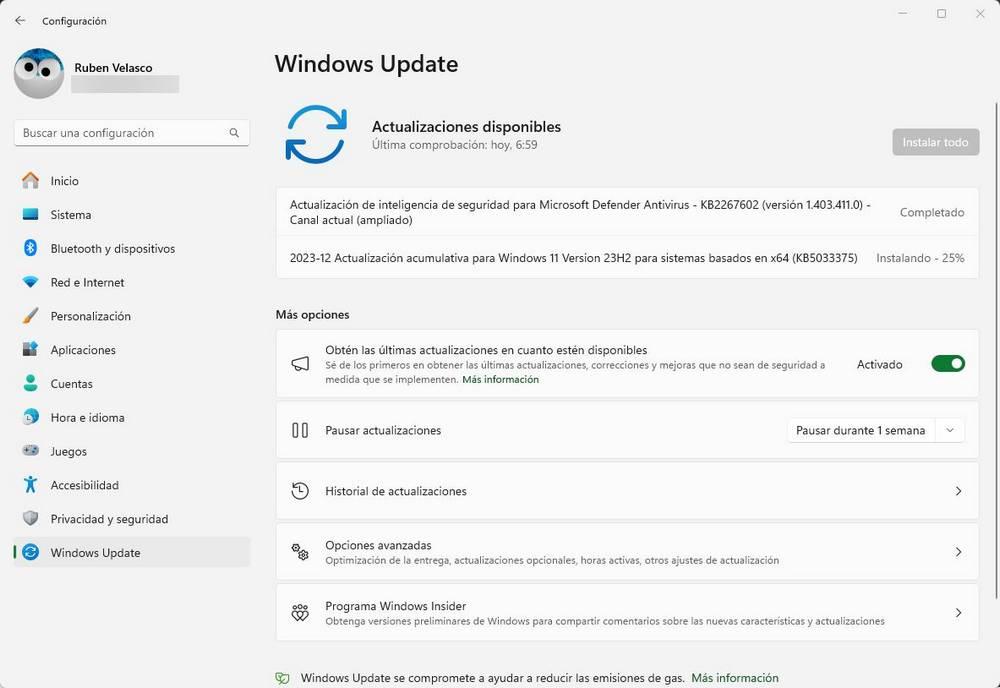

Эти новые исправления безопасности, как обычно, распространяются через Центр обновления Windows. Чтобы обновить наш компьютер, нам нужно открыть меню «Настройки Windows», перейти в раздел «Центр обновления Windows» и найти там новые исправления. Они будут загружены и установлены автоматически, и через несколько минут ожидания нам будет предложено перезагрузить компьютер для завершения установки.

Когда компьютер снова загрузится, мы будем готовы продолжить работу с ним, с установленными новыми обновлениями безопасности и внесенными исправлениями.

Вы также можете скачать патчи вручную по следующим ссылкам:

На данный момент никаких ошибок и проблем, связанных с этими новыми обновлениями, не зарегистрировано. Однако, если после установки этого нового исправления безопасности на компьютере возникнет какое-либо ненормальное поведение, мы всегда можем временно удалить его, пока Microsoft не исправит его. Конечно, поскольку это критическое обновление безопасности, мы рекомендуем оставить его установленным, если только оно не мешает нам нормально использовать компьютер.